开头问大家一个问题:

你们平时用各家厂商所提供的网盘服务时,会担心个人隐私被泄露吗?

移动互联网时代走到今天,各种云服务已经渗透进了我们的生活,说是无孔不入都不为过。

(相关资料图)

(相关资料图)

首先是手机厂商们,这几年都在推广自家的云服务,试图用软件生态来留住用户。

比如国内的华米OV,基本都是开局就送5GB云空间,后续不够用才需要用户充钱扩容。

谷歌倒是比较特殊,它给每个账号免费送了15G云空间和5G免费相册,而且是互相独立的。

当然啦,厂商并可不是为了做慈善,5GB云存储对厂商来说成本不高,却能有效留住用户。

大伙都懂的,一旦依赖上手机自带【云服务】,后续想要换机就很麻烦...

图源:小米云服务

小雷身边就有很多用iPhone的同事,就用了多年iCloud,屯了几十上百G的数据在里面。

后来他们也不是没有心动过,看着安卓百瓦快充满地走,影像堆到顶的时候,一度想跳槽到安卓当大爷。

但最后,他们的换机念头,都会被“数据迁移麻烦”所打消。

只能说苹果作为最早做手机云服务的厂商,确实是太懂软件生态了。

不过,一系列软件服务做得风生水起之时,苹果的云服务安全性也被不少用户所诟病。

于是,苹果痛定思痛,在iCloud多次翻车后,最近做了一个违背祖宗的决定:扩大iCloud端对端加密的范围。

图源:Readhub

有小伙伴可能听着很懵啊,何为端对端加密?iCloud这波改动对用户又是好是坏?

今天我们就把这事儿一块捋清楚。

先给大伙感受一下,以前的iCloud有多不安全。

iPhone在全球拥有极高的市场份额,在美国本土更是几乎人手一台。

这就导致,如果苹果在某个安全环节上没做好,都能导致极其严重的后果产生。

最为典型的翻车事件,莫过于2014年的“好莱坞女星iCloud艳照门”。

当时有黑客攻击了iCloud,从中窃取了200多张好莱坞知名女星的不雅照,并把这些照片匿名上传到Reddit和4chan网站。

图源:推特

要知道Reddit在海外的地位,相当于咱们国内的贴吧...

从这些艳照出现在Reddit论坛开始,就注定会被疯狂流传。

更别说,当时Reddit的管理员还做了个煽风点火的操作,他直接为这些“艳照”创建了外链,导致传播起来更方便了。

而iCloud作为整个翻车事件的源头,自然是难辞其咎。

当时苹果的态度也很有意思啊。

有网友表示找到了问题,是iCloud的“查找手机”功能有漏洞,导致黑客可以通过“跑字典”来登录用户账号。

所谓“跑字典”也不是啥复杂的破解大法,只是黑客用恶意脚本一直猜用户密码,直到可以登录为止。

图源:thenextweb.com

苹果收到这消息后,表面上急忙否认:我不是,我没有,别乱说。

背地里却深夜加班,把这个Bug给修复了,实在很难绷得住。

图源:图源:thenextweb.com

后来苹果正式开了个新闻发布会回应此事,同样把锅甩得一干二净。

总结起来,苹果的意思就是iCloud没有被入侵,也没有重大漏洞。

这些明星艳照被泄露,完全是因为自己设置的密码太弱了。

图源:腾讯科技

最后这事儿基本是让苹果头铁地撑了过去。

但苹果也口口声声承诺,会加强iCloud的安全,比如增强密码保护,启用第三方专用密码等。

本以为这件事情以后,苹果会严防黑客,不再让类似的事情发生。

可时间只过了三年,iCloud便又迎来了新一轮“艳照门”。

图源:太平洋电脑网

而且与上次相比,2017年的艳照门影响更严重,因为这次的黑客态度极其嚣张。

黑客先是曝出了女星艾玛·沃特森和阿曼达·赛佛瑞的裸照,随后还表示陆续有来,完全没把苹果当回事儿...

短短三年内,iCloud就被黑客入侵了两次,搞出两次艳照门事件。

很多用户在那时也开始怀疑,自己同步到iCloud上的照片,到底安不安全...

随后的几年,iCloud都陆续出过一些泄露事件,让用户对这项云服务的信任度日益降低。

图源:FreeBuf

所以小雷在想,苹果这次扩大端对端加密的范围,可能是真的想彻底解决用户数据泄露的问题了。

可能有人会问,所谓的iCloud端对端加密真有这么强吗?

虽然实现原理不复杂,但端对端加密可能是目前成本较低,对用户也友好的一种安全加密方式了。

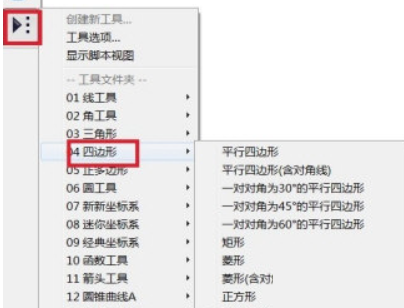

小雷长话短说,给大伙简单解析一下,iCloud端对端加密的原理。

图源:WSJ

平时我们把文件上传到云盘,整个上传过程是没有经过加密的。

也就是说,文件在本地是啥样的,上传到云盘,就是啥样的。

虽然云服务提供商都会对服务器进行加密保护,并承诺“不会查看和出卖用户数据”。

但,这种事情谁说得准呢?

即使只从技术角度考虑,以往流行的云服务加密方式,在这个时代,也显得不够安全了。

以前最普遍的加密技术是AES加密,用户把文件上传到iCloud后,服务器会给文件进行AES加密。

与此同时,解密的“钥匙”还会存放在苹果的服务器里。

图源:Apple官网

有一说一,AES加密这项技术,本身是足够靠谱的。

但如果黑客入侵了苹果的服务器,并获取了解密“钥匙”,那用户的iCloud数据就会被全盘解密,各种重要数据被看清光。

图源:WSJ

说白了,普通的服务器端AES加密技术,在操作逻辑上还是有漏洞。

而端对端加密就很严丝密缝了,用户文件在上传的时候,就会被提前加密,而解密“钥匙”会放在用户手机本地。

即使黑客入侵了苹果服务器,能窃取的也就只有一堆加密乱码,因为连苹果自己都没有解密“钥匙”。

云服务提供方支持端对端加密,相当于把隐私权全交给用户自己。

即使苹果是作为提供iCloud存储的一方,也无法偷看用户数据。

当然啦,果子哥也不是光站着不干事儿,其实它老早就支持了iCloud端对端加密。

只是在很长一段时间里,iCloud支持端对端加密的数据都不多。

什么健康资料啊、付款信息啊、WIFI密码啊,端对端当时保护的也就是这些周边数据了,对用户来说不痛不痒。

图源:Apple官网

现在苹果终于下定决心,把端对端加密扩大到更多数据。

比如支持照片、备份和备忘录等。

等苹果全量支持这些重要数据的“端对端加密”后,以往骇人听闻的艳照门应该不会再出现。

当然啦,真要说起来,苹果是在2020年就打算全面铺开iCloud的端对端加密了。

只是当时消息一出来后,FBI心里很不爽。

“你要是这么干,可是会助长违法犯罪行为的,以后我们FBI想要通过iPhone调查嫌疑人数据,还怎么查啊?”

在一番极限拉扯过后,苹果当时服软了,从全量端对端加密,转而只支持部分敏感数据的端对端加密。

图源:路透社

而在这几年里,苹果确实为FBI,提供过不少犯罪嫌疑人的iCloud备份数据。

但作为商业公司,苹果可能也不想一直当工具人了。

无论是出于用户口碑,还是整体盈利,加强对用户隐私的保护,都是果子哥应该做的。

小雷看到,在苹果这几天官宣要扩大端对端加密范围后,相似的剧情再次发生。

图源:IT之家

没错,FBI又双叒来阻止了,还振振有词说道:

“这阻碍了我们保护美国人民免受犯罪行为影响的能力,包括网络攻击和针对儿童的暴力,以及贩毒、有组织犯罪和恐怖主义。在这个网络安全和要求‘设计安全’的时代,联邦调查局和执法伙伴需要‘设计合法的访问’。”

很显然,苹果这次不打算妥协。

人家高管都出来接受采访,公开赞扬端对端加密技术的好处,船头方向已定,难以掉头。

不过在扩大端对端加密范围后,苹果不得不面对一个问题,那就是对违规内容的审查难度变大。

毕竟自己都无法解密用户的iCloud数据了,自然难以阻止违规内容的传播。